今回は、Microsoft Intuneにて条件付きアクセスで設定できる「サインインの頻度」が一部のユーザでうまく動かなかった(ように見えた)問題の原因と解決策を共有したいと思います。

Intune関連の記事はこちらもどうぞ>

Intuneでユーザー操作が必要な対話型アプリを配信する

Intuneを利用したアプリ配布方法をご紹介① – Win32アプリ編 –

Intuneを利用したアプリ配布方法をご紹介② – ストアアプリ編 –

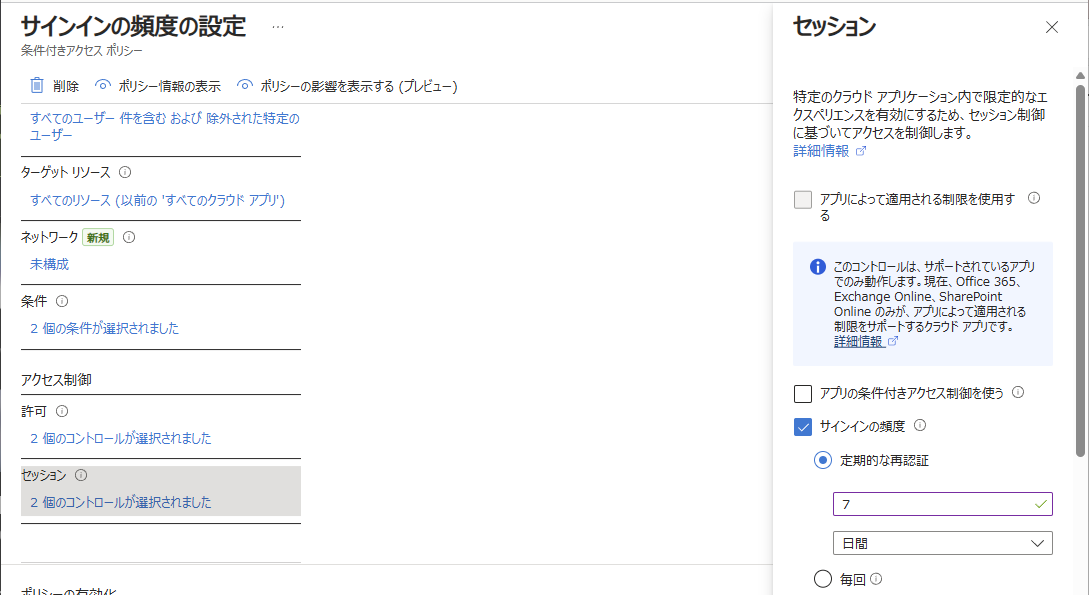

条件付きアクセスとサインイン頻度の設定について

Microsoft Intuneでは、組織のセキュリティポリシーを強化し、ユーザーが安全にクラウドサービスを利用できるようにするための機能として「条件付きアクセス」を提供しています。

条件付きアクセスとは

条件付きアクセスは、ユーザーがサービスにアクセスする際に、特定の条件が満たされている場合のみアクセスを許可する設定です。たとえば、以下のような条件を設定できます。

- 特定のデバイスからのみアクセスを許可する

- 最新のセキュリティ更新が適用されているデバイスであることを確認する

- 普段と様子が違うサインインにのみMFA(多要素認証)を有効にする

このように、ユーザーやデバイスの状態に基づいてアクセスを制御することで、利便性を保ちつつ不正アクセスのリスクを軽減し、組織の重要な情報資産を保護することが可能になります。

サインイン頻度の設定とは

条件付きアクセスでは、項目の1つの「セッション」にて、ユーザーがクラウドサービスにサインインした状態を維持できる期間を制御できます。

サインインの頻度は高ければ良いというものではありません。

サインイン頻度が高すぎるとそれが流れ作業になってしまい、万が一フィッシングサイトにアクセスしてしまった際にもそのまま情報を打ち込んでしまう可能性が高まります。

とはいえ、あまりにも長い期間サインインセッションを維持してしまうと、万が一第三者がそのPCを触った際にも自動的に認証が通ってしまいセキュリティリスクが高まるため、適切な頻度に設定することが求められます。

そこで活用できるのがこのサインイン頻度の設定です。

参考:条件付きアクセスのアダプティブ セッションの有効期間|Microsoft Learn

事象

Intuneの知識は以上として、今回生じた事象と解決方法を紹介していきます。

発生した問題と状況は以下です。

- 一部のユーザにおいて、条件付きアクセスでサインインの頻度を10日に設定しているにも関わらず、1日に何度もサインインが求められる

- 利用ブラウザはChromeで、Microsoft Single Sign on拡張機能は追加済み

原因

結論、Entra IDのSSOを利用しているSalesforceのシングルログアウトに引っ張られていることが原因でした。

- SalesforceとMicrosoftアカウントをSSO連携している

- Salesforceの「セッションタイムアウトの開始条件」を「1時間の無操作状態」にしている

- シングルログアウトがオンになっている

これらの条件により、Salesforceを1時間以上無操作で開いたままにしていると自動的にログアウトされ、シングルログアウト設定により一緒にMicrosoft 365も強制的にサインアウトされた結果なんども再サインインがもとめられるようになっていた、ということでした。

一部のユーザにのみ事象が発生していた理由も説明がつきます。

Salesforceの利用ユーザ、かつ、常にSalesforceを開いたまま業務をするスタイル、という2つの条件が当てはまったユーザにのみ発生したためでした。

認証関連のトラブルシューティングは、SSO連携している他のサービスもきちんと確認しないといけませんね。

特にユーザ部門で自主的にSaaSを活用している場合は要ヒアリングです。

解決方法

なので、解決方法としては以下2つが考えられます。

解決方法① SalesforceのシングルログアウトをOffにする

1つが、Salesforce側の設定変更です。

シングルログアウトをオフにすることで、もし1時間Salesforceを無操作状態で開いたままにしていたとしても、SalesforceだけがサインアウトされMicrosoft 365のセッションは維持されます。

設定方法は以下です。

Salesforce右上の歯車マーク→設定

→クイック検索より「シングルサインオン設定」

→「SAMLシングルサインオン構成」リスト内の該当の構成を選択

→「シングルログアウトを有効にする」のチェックを外す

解決方法② Salesforceを開いたままにするのを止めてもらう

2つ目が、ユーザの意識を変えてもらう方法です。

SSL通信をしていれば長時間のセッションの維持によるセッション盗難の可能性は低いですが、

他人が端末にアクセスする可能性がある場合は、セッションが維持されているとその人がログイン状態を利用して情報を盗み取る恐れがあります。

セキュリティ的にはこちらを徹底することを優先したほうが良いかもしれません。

その他の解決方法

今回マイクロソフト社のサポートに相談させていただきながらトラブルシューティングを行ったため、その他解決できる可能性がある方法をご教示いただきました。

- Chromeにおいてキャッシュ / クッキーのクリアを実施する

- ブラウザの設定にてMicrosoft Single Sign On以外のサードパーティ Cookie をブロックする

Salesforceやその他SaaSとのSSOを設定していないなど、前述の内容が当てはまらない方はお試しください。

…さて、バックオフィス業務を少人数、もしくはおひとりで管理されている企業様にとって、ITだけに注力することは難しいかもしれません。

弊社ではクライアントセキュリティ強化を目指される中小規模の企業様向けに、Microsoftソリューションを用いたご支援させていただいております。

Intuneを用いての端末管理も、数台〜でもご支援が可能ですのでぜひお気軽にお問い合わせくださいね。

最後にお知らせ

弊社ではAzure / Microsoft 365 関連の最新情報を日本語で分かりやすく、月1回(緊急時は都度)ご案内するメールマガジンを配信しています。

Azure管理者様必見です!ご興味お持ちいただけましたらぜひ下記よりご登録ください。

コメント